AppBank の主任です。

セキュリティ研究機関の QUARKSLAB の「Apple は iMessage でやり取りしている内容を読むことができる」とする研究に、Apple が反論しています。

AllThingsD によると、Apple は「iMessage は Apple が内容を読めるようには設計されていない」と主張する声明を出しました。

さらにこの声明では「研究で主張されている問題は Apple がそのために iMessage のシステムを作り直す必要がある。Apple はそんな事をするつもりはない」としています。

今回の騒動、いったい何が問題なのでしょうか。簡単に解説いたします。

Appleは「暗号化しているので盗聴不可」と主張

アメリカの情報機関 NSA が Apple・Google・Microsoft などと協力して個人情報を収集していた問題を受け、Apple は声明を出しました。

その中で Apple は、iMessage はメッセージのやり取りにエンド・トゥ・エンド暗号化を採用しているので Apple はそのデータを解読できない、と主張していました。

例えば、メッセージの送信者の iPhone とそれを受信する相手の iPad があるとします。

エンド・トゥ・エンド暗号化を行う場合、送信者の iPhone でメッセージを暗号化し、相手の iPad で暗号化されたメッセージを元に戻すことを指します。

それぞれの端末で暗号化・復元しているので、Apple のサーバを介してメッセージをやり取りしても Apple はその内容を読めない、という主張です。

研究者が「Appleは内容を読める」と主張する理由

QUARKSLAB の研究者らが Apple の主張が本当かを確認したところ、iMessage に関していくつかの問題を見つけました。

そのうちの1つが「暗号メッセージの復元に必要な鍵を Apple が管理している」こと。

送信者の iPhone でメッセージを暗号化しても、その解読に必要な鍵は Apple が持っているので、その気になれば解読できます。

(19:09 追記)

そのうちの1つが「暗号メッセージの復元に必要な鍵の管理システムを Apple が管理している」こと。

送信者の iPhone でメッセージを暗号化しても、Apple がその気になれば鍵を変更して iMessage の内容を読むことができます。

Appleが読んでいる証拠はない

QUARKSLAB は「Apple が iMessage の内容を監視している」とは主張していません。その証拠がないからです。

とはいえ、QUARKSLAB の主張が正しければ、Apple はその能力を持っていることになり、さらに情報機関の要請があれば iMessage の内容を提供することも可能です。

これは Apple が声明で主張していた内容とは大幅に異なります。

冒頭でご紹介した通り、Apple はこの研究結果に対して「実行するには iMessage のシステムを作り直す必要があり、そんな事をするつもりはない」と主張しています。

第3者に悪用される可能性がある「弱点」も

仮に Apple が主張する通りだったとしても、セキュリティ上の問題がまだあります。

QUARKSLAB の研究では、iMessage の送信機能が送信先を確認せずにデータを送っていること・iMessage の利用に際して Apple ID とパスワードが平文のまま送信されていることが分かっています。

これで問題となるのは2つ。第一に第3者が Apple ID とパスワードを入手できる可能性があること。第二に iMessage の内容を第3者に見られる可能性があることです。

Apple IDとパスワードは平文のまま送信か

Apple は SSL という方式で通信そのものを暗号化していますが、送信先では暗号化は解除されます。通常は問題ありませんが、送信先を確認しない場合には問題になります。

というのも、第3者が iPhone の設定を変更して用意したサーバを介して通信するように仕向ければ、Apple ID とパスワードが盗めてしまいます。

送信先を確認していれば、本来の送信先ではない場所で暗号化が解除されることはありません。

iMessage の利用に際して送信されている Apple ID とパスワードは平文、つまりそのままの文字列なので、一旦入手できれば、すぐに悪用される恐れがあります。

iMessageの内容が盗み見される・書き換えられる?

iMessage のデータも SSL という方法で暗号化されて送信されますが、送信先で暗号化は解除されます。

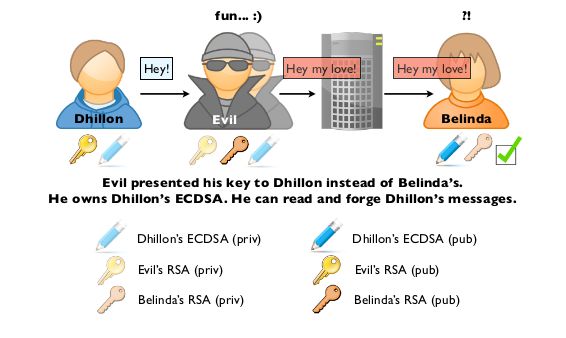

そのために iPhone の設定を変更し、第3者のサーバを介して通信するようにすれば、 送信者と Apple の間に介入できてしまいます。

(画像引用元:iMessage Privacy – Quarkslab’s blog)

したがって第3者は送信者になりすまして Apple のサーバから必要な情報を引き出し、メッセージを復元したり、その内容を書き換えて相手に送ることができます。

iPhoneの通信データをう回させることは可能?

ここでポイントとなるのは「iPhone の通信先を第3者が用意したサーバにう回させることができるのか?」。

実は iPhone/iPad には企業向けに管理機能が搭載されており、その中に通信時に別のサーバを経由させるように設定できる機能があります。

ですから、この機能を悪用できる人物であれば iMessage の内容をを盗み見たり、内容を書き換えることが理論上は可能です。

「不可能ではない」との評価も。自分で出来る対策は?

AllThingsD によれば、この QUARKSLAB の研究結果に対してセキュリティ研究家の Ashkan Soltani 氏は「非常に難しいが不可能ではない」と評価しています。

QUARKSLAB の研究者は、今回のような盗聴方法は簡単には実行できないので、一般的なユーザーのプライバシーを保護する上では十分にセキュリティが確保されているとしています。

とはいえ、私たちユーザーに出来る対策はないのでしょうか。

Apple が内容を盗み見ることは防げませんが、今回のセキュリティ上の弱点が悪用される原因は「第3者のサーバに通信がう回されること」。

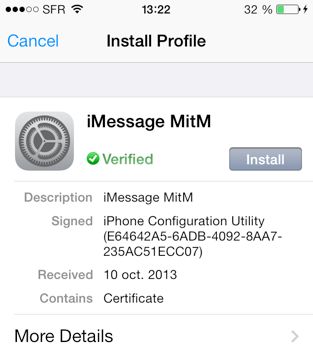

これを防ぐには iPhone の設定を誰かに変更されないよう、パスコードでロックする・放置しないのはもちろんですが、iPhone の設定を変更する「プロファイル」を安易にインストールしないことも重要です。

(画像引用元:iMessage Privacy – Quarkslab’s blog)

たとえ「認証済み」のプロファイルであっても、それがどこから入手したものなのか・何をするものなのか・何が目的なのかをきちんとチェックしましょう。